- 10 de abril de 2026

Se incluyeron accesos activos a portales como bancos, la UNAM, el SAT, IPN y hasta el Infonavit.

Una nueva filtración de datos ha sacudido a México: más de 500 mil combinaciones de usuario y contraseña fueron publicadas gratuitamente en Telegram. Aunque esa cifra ya representa un riesgo elevado, lo más alarmante es que la filtración es apenas una pequeña parte de una base de datos mucho más grande.

Te puede interesar: Hackers filtran datos de clientes de Coppel en la dark web: ¿qué hacer?

Un bot llamado MoonSearcher, disponible en Telegram, asegura contener más de 17.5 millones de credenciales relacionadas con plataformas mexicanas, así lo reveló Publimetro México.

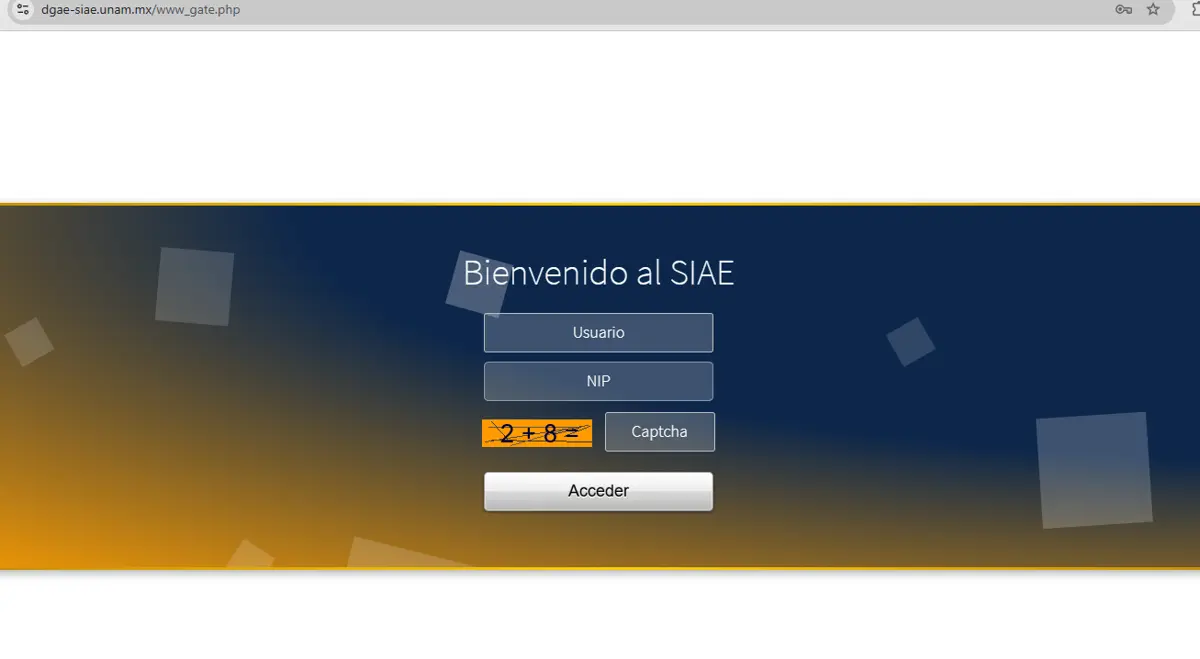

La base filtrada lleva por nombre "[MX]-URL_LOGIN_PASS.txt" y contiene exactamente 503,258 combinaciones en texto plano. Los datos incluyen accesos a portales gubernamentales con dominio .gob.mx, universidades como la UNAM, IPN, UABC y empresas privadas, incluyendo bancos y servicios públicos. La publicación no se vendió, sino que fue regalada como gancho promocional para atraer usuarios al bot de búsqueda de datos robados.

Contraseñas activas de gobierno, universidades y SAT

La filtración representa una amenaza concreta porque muchas de las contraseñas siguen activas. Publimetro México comprobó que algunas permiten ingresar al portal de Capital Humano de la CDMX, donde trabajadores pueden descargar recibos de nómina, archivos XML y ZIP con información fiscal sensible, incluyendo RFC, CURP, nombre completo, sueldo, descuentos y tipo de contrato.

Solo en ese portal se encontraron al menos 1,061 accesos funcionales, aunque expertos en ciberseguridad estiman que el número real podría superar los 7,000. Si las contraseñas no han sido cambiadas desde su filtración, muchos de esos accesos seguirían operativos.

La situación es crítica: 245,490 de las credenciales pertenecen a dominios .gob.mx, lo que representa casi la mitad de toda la base de datos filtrada.

MoonSearcher: el bot que vende datos robados

MoonSearcher es un bot automatizado que opera en Telegram, disponible las 24 horas y que vende consultas personalizadas sobre credenciales filtradas. Permite buscar por país, dominio, tipo de plataforma e incluso por formato de dato (correo, RFC, matrícula, etc.).

El bot cobra desde 70 dólares por búsqueda avanzada y promete entregar resultados sin duplicados y filtrados por idioma o geolocalización. Su interfaz facilita a cualquier persona con conocimientos básicos realizar ataques dirigidos, especialmente en plataformas con mala seguridad o contraseñas débiles.

Un archivo sin cifrado y de alto riesgo

El archivo filtrado fue compartido públicamente en un canal de Telegram con casi 16 mil seguidores. Tiene un peso de 49 MB y contiene datos en formato de texto plano: URL:usuario:contraseña, sin ninguna clase de encriptación. Muchos usuarios usaban correos personales como Gmail, Hotmail u Outlook, y en muchos casos las contraseñas eran extremadamente simples.

También se detectaron accesos con nombres de usuario en formato de RFC, matrícula escolar o clave de servidor público, lo que sugiere que las credenciales fueron robadas de manera sistemática a través de múltiples plataformas.

Plataformas comprometidas

Además de portales del gobierno y universidades, se identificaron accesos comprometidos a instituciones como:

- SAT (Servicio de Administración Tributaria)

- SEP (Secretaría de Educación Pública)

- CFE (Comisión Federal de Electricidad)

- Infonavit

- Condusef

- Bancos como Banorte, HSBC y Banco del Bienestar

- Empresas de paquetería como Estafeta

- Plataformas de streaming, telefonía y tiendas en línea

Esto demuestra que el impacto del ataque no se limita a una sola categoría, sino que abarca sectores gubernamentales, educativos, financieros y comerciales.

Recomendaciones ante la filtración

Ante esta filtración masiva, los expertos recomiendan:

- Cambiar de inmediato las contraseñas de cualquier servicio oficial, educativo o financiero.

- Activar la verificación en dos pasos en todos los portales posibles.

- Verificar si tu correo o usuario aparece en servicios como HaveIBeenPwned.

- Reportar accesos sospechosos a los responsables de sistemas de cada plataforma.

Para más noticias, no dudes en seguirnos en Google News y en nuestro canal de WhatsApp para recibir la mejor información. Te invitamos a suscribirte gratis a nuestro Newsletter.

Notas Relacionadas

1

3